En el ecosistema Linux, existe la creencia generalizada de que cualquier distribución es, por defecto, un sistema invulnerable. Si bien es cierto que el software de código abierto ofrece una base de seguridad superior a las opciones comerciales, para ciertos perfiles de usuario (periodistas, investigadores o profesionales que manejan datos sensibles) una instalación estándar de distribuciones como Debian, Ubuntu, Mint, Fedora, etc. puede no ser suficiente.

En este artículo analizaremos las tres distribuciones líderes en privacidad y ciberseguridad, explicando su funcionamiento mediante conceptos sencillos y comparando sus capacidades para ayudarte a elegir la que mejor se adapte a tus necesidades.

1. Tails: La importancia de no dejar rastro

Tails (The Amnesic Incognito Live System) es una distribución diseñada para ser ejecutada exclusivamente desde un soporte externo, como una memoria USB. Su arquitectura se rige por un principio fundamental: la amnesia.

- ¿Cómo funciona?

Tails no utiliza el disco duro de tu ordenador. Todo lo que haces ocurre en la memoria RAM, la cual se vacía por completo al apagar el equipo. Es como escribir en una pizarra blanca con rotulador «borrable:» en cuanto terminas tu jornada y pasas el borrador (apagas el PC), no queda ni una sola marca de lo que escribiste, ni para ti ni para quien use la pizarra después. - Privacidad en red: Todo el tráfico de internet se redirige obligatoriamente a través de la red Tor, anonimizando tu navegación desde el primer segundo.

Ideal para: Tareas puntuales en equipos ajenos o situaciones donde la movilidad y la ausencia de rastro físico son críticas.

2. Whonix: El aislamiento de la identidad

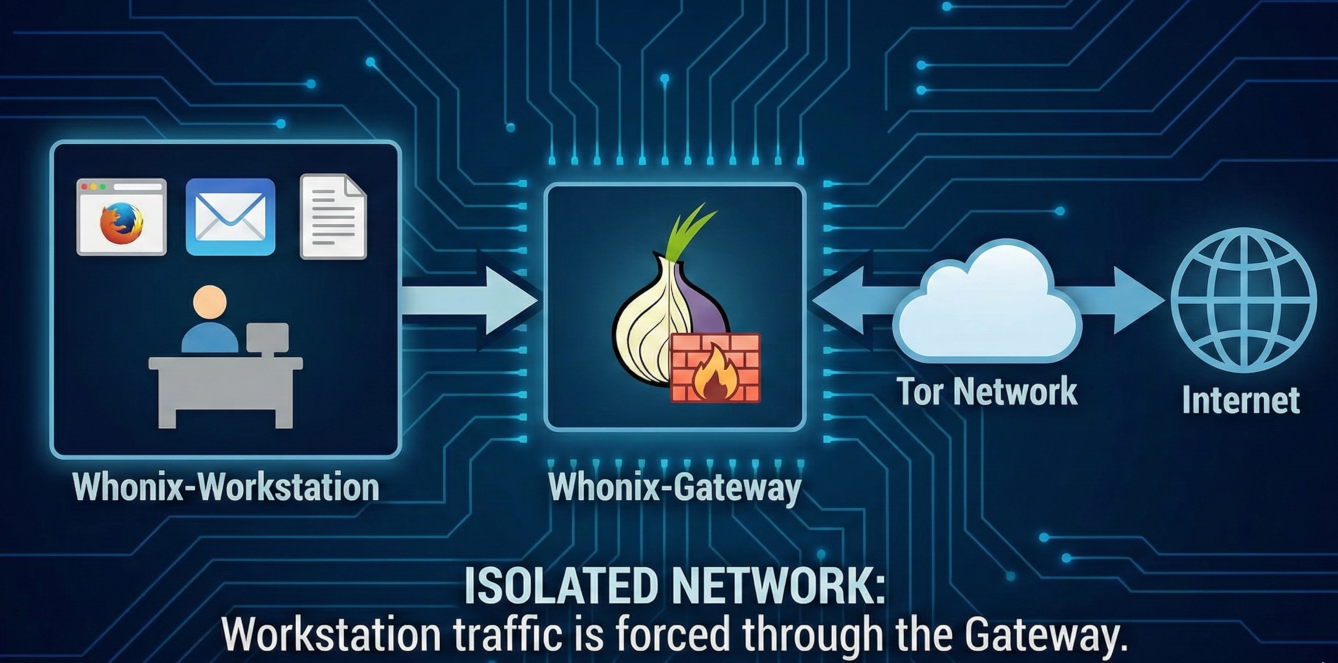

A diferencia de otras opciones, Whonix no se instala como un sistema operativo único, sino que se divide en dos máquinas virtuales que trabajan en conjunto para evitar filtraciones de tu dirección IP real.

- La arquitectura de dos capas:

- Gateway (Pasarela): Su única función es conectar con la red Tor.

- Workstation (Estación de trabajo): Es donde el usuario navega y trabaja. Esta parte del sistema está completamente aislada y no conoce tu dirección IP real.

- ¿Cómo funciona?: Imagina que trabajas dentro de una habitación sin ventanas. La única forma de enviar o recibir mensajes es a través de un intermediario que está en la puerta. Tú nunca sales al exterior y el exterior nunca te ve a ti; solo ven al intermediario.

- Persistencia: A diferencia de Tails, Whonix permite guardar archivos y configuraciones de forma segura, facilitando flujos de trabajo prolongados.

Ideal para: Usuarios que necesitan mantener una identidad anónima de forma constante y trabajar con archivos que deben conservarse entre sesiones.

3. Qubes OS: Seguridad por compartimentación

Considerado por expertos como uno de los sistemas operativos más seguros del mundo, Qubes OS utiliza un enfoque radical: la compartimentación mediante virtualización.

- ¿En qué consiste?

En lugar de tener todas tus aplicaciones en un mismo lugar, Qubes crea «contenedores» independientes (llamados qubes). Puedes tener un contenedor para tu banca online, otro para el trabajo y otro para navegar por sitios desconocidos. Es como tener un edificio con bóvedas blindadas independientes. Si un atacante logra entrar en una de las bóvedas (por ejemplo, mediante un archivo infectado en el correo), el resto de las bóvedas permanecen selladas y seguras. El problema queda contenido en una sola estancia.

- Requisitos: Es un sistema exigente que requiere hardware moderno y una curva de aprendizaje más pronunciada debido a su complejidad técnica.

Ideal para: Profesionales de ciberseguridad y perfiles de alto riesgo que necesitan blindar su flujo de trabajo diario contra ataques avanzados.

Comparativa técnica para la toma de decisiones

| Distribución | Método de uso | Persistencia de datos | Nivel de dificultad |

| Tails | Live USB (No requiere instalación) | No (por diseño) | Bajo |

| Whonix | Máquina Virtual | Sí | Medio |

| Qubes OS | Sistema Operativo Principal | Sí | Alto |

Conclusión: El factor humano

Es fundamental recordar que la herramienta es solo una parte de la ecuación. En ciberseguridad, se suele decir que el 70% de la protección depende del usuario. Ninguna distribución, por muy avanzada que sea, puede protegerte si se utilizan contraseñas débiles o si se comparten datos personales en sitios públicos.

En última instancia, la elección entre Tails, Whonix o Qubes OS dependerá de tus necesidades específicas y el modelo de amenaza: ya sea la volatilidad total para no dejar rastro físico (Tails), la protección persistente de su identidad en red (Whonix) o el aislamiento estructural de sus flujos de trabajo (Qubes OS). No obstante, para aquellos usuarios que no están dispuestos a comprometer ningún aspecto de su seguridad, existe una solución aún más robusta: la integración de Whonix dentro del ecosistema de Qubes OS. Esta sinergia crea un entorno blindado que combina aislamiento y anonimato de nivel militar. Próximamente, publicaremos una guía detallada sobre cómo configurar esta combinación definitiva para alcanzar la cúspide de la privacidad digital.